基于MCU、MPU或FPGA的嵌入式M2M系统安全解决方案

|

- UID

- 872339

|

基于MCU、MPU或FPGA的嵌入式M2M系统安全解决方案

基于使用机器到机器(M2M)等协议的联网设备不断普及的发展趋势,网络(特别是无线网络)的安全性越来越受人们的关注。外面的世界危险无处不在,仍有许多人想要破坏建立这些连接所需的社会性和关键性基础设施。

针对基于MCU、MPU或FPGA的嵌入式无线或有线M2M系统,特别是在当今普遍联网但易受攻击的世界中,良好的安全性要求采取以下这些全部使用了标准加密算法的措施:

使用TLS的网络通信安全

使用IPSec的虚拟专用网安全(VPN)

使用SSH的安全登录和系统交互

使用SFTP的安全文件传送

安全的电子邮件——加密的电子邮件和安全的邮件服务器链路

安全的网站服务器——https

安全的管理——SNMP v3

使用加密和检查过的映像进行安全启动

本文简要讨论了上述各项安全措施应用到M2M的情况以及总的系统级考虑因素。M2M系统要求高度的安全性来保护信息和系统。没有这种无缝的集成和测试,就会存在安全漏洞,系统很容易受到攻击,并可能发生可怕的后果。安全管理

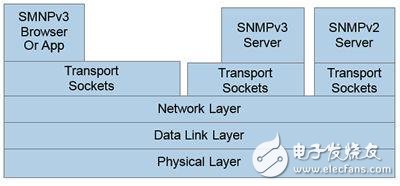

为了管理远程设备,我们经常使用安全网络管理协议(SNMP)。SNMP提供了查看设备内部细节、重新配置设备、执行各种命令、读取数据、读取记录和设置变量的一种方式。为了做到这一点,要求使用最新的安全版本(SNMP v3)(图7)。许多实现人员试图使用较早版本的SNMP,但这些版本都是不安全的。

图7:客户端和服务器都要求支持SNMPv3才能实现安全的管理。如果服务器只支持SNMPv1和2c,是无法实现加密或认证的。为了提供完整的安全性,加密和认证都是必须的。

安全启动

当在系统上执行远程更新时,需要一个安全的系统来下载新的映像、重新编程器件,并确保程序工作正常,但这方面的安全性经常被人们所忽视。如果没有安全的启动措施,新的映像可能被加载到设备上,控制被暗中破坏,或者算法被篡改,从而可能导致严重的后果。

所有这些安全服务都需要与操作系统一起工作。认为这种复杂程度不需要实时操作系统(RTOS)就可以对付恐怕是痴心妄想。只有将这些组件无缝地集成进操作系统然后经过严格的测试才能保证其安全性。

有些人试图提供附加模块来实现上述多种安全功能,但没有操作系统的集成和测试,很容易留下安全隐患。通过无缝集成和基于工厂的测试,安全性将得到改进和修复(如果需要的话),并在系统级别完成。 |

|

|

|

|

|